Több mint 865 titkosító eszköz létezik világszerte használatosak, mindegyik egy közös probléma különböző aspektusait kezeli. Az emberek meg akarják védeni az adataikat: a merevlemezeket az elnyomó kormányoktól, a fizikai tartózkodási helyüket a zaklatóoktól, a böngészési előzményeket a túlságosan kíváncsi vállalatoktól vagy a telefonbeszélgetéseket a kíváncsi szomszédoktól. Mindegyik kriptográfiára támaszkodik, egy kényes módszerre, amely megfelelő alkalmazás esetén biztonságos kommunikációt tesz lehetővé a kémkedők erőfeszítései ellenére is.

A rossz titkosítás azonban tátongó biztonsági réseket nyithat meg, ami már megtörtént... sok népszerű rendszerekDe technikai tudás és tapasztalat nélkül a felhasználók nem tudják megkülönböztetni a jó és a rossz eszközöket, amíg túl késő nem lesz.

Az egyik legnépszerűbb kriptográfiai eszköz – kétmillió napi felhasználó - van Tor, egy hálózat az internet anonim böngészésére. Nagyszámú önkéntesre támaszkodik, akik közül néhányan anonimok, ami kérdéseket vethet fel a rendszer megbízhatóságával kapcsolatban. Ha a szakértő felhasználók és fejlesztők rendelkeznének eszközökkel a gyanús viselkedés észlelésére, akkor ki tudnák szűrni a problémákat, javítva a megbízhatóságot – és a hitelességet – mindenki számára.

A Tor megértése

Az emberek sokféle okból használják a Tort: betegségek kutatására, a családon belüli erőszak elleni védekezésre, a vállalatok profilalkotásának megakadályozására vagy az országos cenzúra megkerülésére, hogy csak néhányat említsünk. A Tor ezt úgy éri el, hogy leválasztja a felhasználó személyazonosságát az online tevékenységéről. Például a Tor használatakor az olyan webhelyek, mint a Facebook, nem tudják megtudni, hogy a felhasználó fizikailag hol tartózkodik, az internetszolgáltató cégek pedig nem tudják megtudni, hogy az ügyfél milyen webhelyeket látogat.

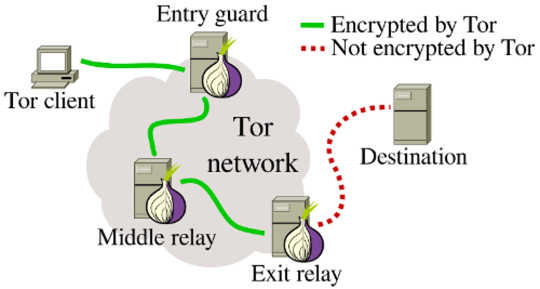

A rendszer úgy működik, hogy a felhasználót titkosított kapcsolatok sorozatán keresztül csatlakoztatja a kívánt webhelyhez olyan számítógépeken keresztül, amelyek regisztráltak a hálózatba való részvételre. Az átviteli sorozat első számítógépe, az úgynevezett „bejárati őr”, ismeri a felhasználó hálózati címét, mivel fogadja a bejövő forgalmat. Mivel azonban a tartalom titkosított, a számítógép nem tudja, mit csinál a felhasználó online.

A láncban lévő második számítógép nem tudja, hol van a felhasználó, és csupán továbbítja a forgalmat az úgynevezett „kilépési relének”. Ez a számítógép dekódolja a felhasználó internetes tevékenységét, és adatokat cserél a titkosítatlan internettel. A kilépési relé tudja, hogy mit csinál a felhasználó online, de nem tudja könnyen azonosítani, hogy ki csinálja.

Miután a kilépési relé megkapja az információt az internetről, titkosítja azt, és visszaküldi a lánc előző láncszemének. Minden láncszem ugyanezt teszi, amíg az eredeti számítógép meg nem kapja és visszafejti az adatokat, majd meg nem jeleníti azokat a felhasználónak.

A Tor hálózat felépítése. A Tor kliensek véletlenszerűen kiválasztanak három relét, amelyek továbbítják a hálózati forgalmat a kliens és a szerver – például a Facebook – között. Bár a Tor belsőleg titkosítja a hálózati forgalmat (lásd a folytonos zöld vonalat), fontos megérteni, hogy a Tor már nem tudja titkosítani a hálózati forgalmat, miután az elhagyta a Tor hálózatot (lásd a szaggatott piros vonalat). Philipp Winter

A Tor hálózat felépítése. A Tor kliensek véletlenszerűen kiválasztanak három relét, amelyek továbbítják a hálózati forgalmat a kliens és a szerver – például a Facebook – között. Bár a Tor belsőleg titkosítja a hálózati forgalmat (lásd a folytonos zöld vonalat), fontos megérteni, hogy a Tor már nem tudja titkosítani a hálózati forgalmat, miután az elhagyta a Tor hálózatot (lásd a szaggatott piros vonalat). Philipp Winter

A legtöbb ember a Tor hálózatot használja a következőn keresztül: Tor BrowserEz a népszerű Firefox webböngésző módosított változata, extra funkciókkal a felhasználók adatainak védelme érdekében. Ezek közé tartoznak a konfigurálható biztonsági szintek és a kiegészítők, mint például a HTTPS-Mindenhol (ahol csak lehetséges, biztonságos internetkapcsolatot kell használni) és NoScript (többek között a JavaScript néhány gyengeségének enyhítésére). Ráadásul a Tor böngésző megvalósítja a következőket technikák, amelyek megnehezítik az emberek online nyomon követésétPéldául letiltja a Flasht, és csak néhány betűtípust használ, megakadályozva a webhelyek számára, hogy a felhasználók azonosítása a telepített betűtípusok alapján.

A kódba vetett bizalom

A Tor szoftvert egy nonprofit szervezet fejleszti és terjeszti, az ún. a Tor ProjektAz emberek ingyenesen használják a Tort; a finanszírozás olyan támogatóktól származik, mint például magánszemélyek, vállalatok, nonprofit szervezetek és kormányokA szervezet érzékenyen reagál arra az aggodalomra, hogy a nagy finanszírozók miatt a közvélemény aggódhat amiatt, hogy ki van valójában a kezében az irányításnak, ezért azon dolgozik, hogy javítsa pénzügyi függetlenségét: a közelmúltban az első crowdfunding kampány több mint 200 000 USD-t gyűjtött össze.

Ezenkívül a Tor Projekt nyíltan kiállt az adatvédelem iránti elkötelezettsége mellett, többek között támogatta az Apple azon döntését, hogy nem segíti az FBI-t a titkosított iPhone-okhoz való hozzáférésben azáltal, hogy szándékos gyengeséget épít be a titkosító szoftverbe – amelyet gyakran „hátsó ajtónak” neveznek. A Tor Projekt kijelentette: „Soha nem fogjuk elrejteni a szoftverünket."

Technikailag a felhasználók eldönthetik, hogy megbíznak-e a Tor rendszerben, függetlenül ellenőrizve azt. A forráskód szabadon elérhető, és a Tor Projekt arra ösztönzi az embereket, hogy mind a ~200 000 vonalat ellenőrizzék. A nemrégiben létrehozott hibajavító program ösztönöznie kell a fejlesztőket és a kutatókat, hogy azonosítsák a biztonsági problémákat, és tájékoztassák azokat a projekt programozóiról.

A legtöbb ember azonban nem forráskódból épít saját futtatható programokat. Ehelyett fejlesztők által biztosított programokat használnak. Hogyan értékelhetjük a megbízhatóságukat? A Tor szoftverkiadásai hivatalos kriptográfiai aláírásokkal vannak ellátva, és titkosított és hitelesített kapcsolatokon keresztül tölthetők le, így biztosítva a felhasználók számára, hogy valódi Tor szoftvert töltöttek le, amelyet a támadók nem módosítottak.

Ezenkívül a Tor nemrégiben elkészítette a „reprodukálható buildek„…lehetséges”, ami lehetővé teszi az önkéntesek számára annak ellenőrzését, hogy a Tor által terjesztett futtatható programokat nem manipulálták-e. Ez biztosíthatja a felhasználókat arról, hogy például a Tor Projekt futtatható programokat fejlesztő számítógépei nincsenek veszélyben.

A hálózatba vetett bizalom

Bár a szoftvert a Tor Projekt fejleszti, a hálózatot önkéntesek üzemeltetik a világ minden tájáról, akik együtt dolgoznak 7,000 relé számítógép 2016 májusában.

Néhány szervezetek nyilvánosan hirdetik, hogy egy vagy több közvetítőt üzemeltetnek, de sokukat egyéni üzemeltetők üzemeltetik, akik nem jelentik be részvételüket. 2016 májusától a Tor közvetítők több mint egyharmada nem kínál lehetőséget az üzemeltetővel való kapcsolatfelvételre.

Nehéz megbízni egy olyan hálózatban, ahol ennyi ismeretlen résztvevő van. Csakúgy, mint a nyitott Wi-Fi-pontokkal rendelkező kávézókban, a támadók a levegőn keresztül vagy a következő módon tudják lehallgatni a hálózati forgalmat: kilépési relék futtatása és a Tor felhasználók megfigyelése.

Rossz szereplők felkutatása és eltávolítása

A Tor-felhasználók ezen problémáktól való védelme érdekében a csapatommal két ingyenes szoftvereszközt fejlesztünk – ún. kijárati térkép és a Sybilhunter – amelyek lehetővé teszik a Tor Projekt számára a „rossz” továbbítók azonosítását és blokkolását. Az ilyen rossz továbbítók például elavult Tor továbbító szoftvert használhatnak, helytelenül továbbíthatják a hálózati forgalmat, vagy rosszindulatúan megpróbálhatják ellopni a Tor felhasználók jelszavait.

Az Exitmap teszteli a kilépési reléket, azt az ezernyi számítógépet, amelyek áthidalják a szakadékot a Tor hálózat és az internet többi része között. Ezt az összes relé működésének összehasonlításával teszi. Például egy tesztelő közvetlenül – Tor nélkül – elérheti a Facebookot, és rögzítheti a webhely által használt digitális aláírást, amely biztosítja a felhasználókat arról, hogy valóban a Facebookkal beszélgetnek. Ezután az exitmap futtatásával a tesztelő kapcsolatba lép a Facebookkal az ezernyi Tor kilépési relén keresztül, ismét rögzítve a digitális aláírást. Minden olyan Tor relé esetén, amely a Facebooktól közvetlenül küldött aláírástól eltérő aláírást szállít, az exitmap riasztást küld.

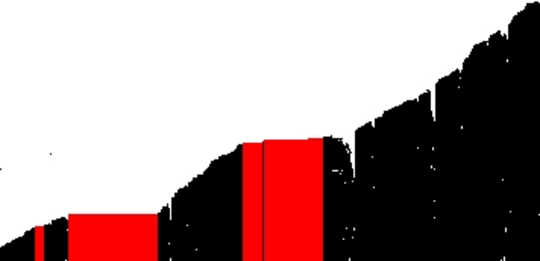

Egy másik eszközünk, a sybilhunter, olyan jelfogókat keres, amelyek egyetlen személy irányítása alatt állhatnak, például egy olyan személy, aki a jelfogóit támadás indítására használhatja. Többek között a sybilhunter képes képeket készíteni, amelyek szemléltetik, mikor csatlakoznak és távoznak a Tor-relék a hálózatról. Az egyszerre csatlakozó és kilépő jelfogókat egyetlen személy is irányíthatja.

Néhány Tor-relék üzemidejének vizualizációja 2014 januárjának egy részében. Minden pixelsor egy órát jelöl, míg minden pixeloszlop egy relét. A fekete pixel azt jelzi, hogy a relé online, a fehér pixel pedig azt, hogy a relé offline állapotban volt. A piros blokkok a szorosan korreláló reléket jelölik, amelyeket ugyanaz a személy is üzemeltethet. Philipp Winter

Néhány Tor-relék üzemidejének vizualizációja 2014 januárjának egy részében. Minden pixelsor egy órát jelöl, míg minden pixeloszlop egy relét. A fekete pixel azt jelzi, hogy a relé online, a fehér pixel pedig azt, hogy a relé offline állapotban volt. A piros blokkok a szorosan korreláló reléket jelölik, amelyeket ugyanaz a személy is üzemeltethet. Philipp Winter

Kutatásunk számos rosszul működő közvetítőt azonosított. Néhányan megpróbálták ellopni a felhasználók bejelentkezési adatait olyan népszerű oldalakhoz, mint a Facebook. Ugyanilyen gyakoriak voltak azok a közvetítők, amelyek országos cenzúrarendszerek alá estek, blokkolva bizonyos típusú webhelyekhez, például a pornográfiához való hozzáférést. Bár maguk a közvetítő üzemeltetői nem módosítják az eredményeket, ellentmond a Tor hálózat filozófiájának, hogy a használatának nem szabad tartalomszűrést tartalmaznia. Felfedeztünk néhány kilépési közvetítőt, amelyek megpróbálták ellopni a Tor felhasználók pénzét a Bitcoin virtuális valuta tranzakciókba való beavatkozással.

Fontos ezeket az eredményeket megfelelő perspektívában tekinteni. Bár néhány támadás aggasztónak tűnt, a rosszul működő relék egyértelmű kisebbségben vannak, és a Tor-felhasználók nem gyakran találkoznak velük. Még ha a felhasználó által véletlenszerűen kiválasztott kilépési relé rosszindulatúnak bizonyul is, a Tor böngésző más biztonsági funkciói, mint például a korábban említett HTTPS-Everywhere, biztosítékként szolgálnak a károk minimalizálása érdekében.

A szerzőről

Philipp Winter, posztdoktori kutatási munkatárs számítástechnikából, Princeton Egyetem

Ezt a cikket eredetileg közzétették A beszélgetés. Olvassa el a eredeti cikk.

Kapcsolódó könyvek

{amazonWS:searchindex=Könyvek;kulcsszavak=tor hálózat;maxresults=3}