Az internet böngészése közben az online hirdetők nyomon követik szinte minden webhely, amelyet felkeres, rengeteg információt gyűjteni szokásairól és preferenciáiról. Amikor meglátogat egy híroldalt, láthatják, hogy Ön a kosárlabda, az opera és a rejtélyes regények rajongója, és ennek megfelelően kiválasztja az ízlésének megfelelő hirdetéseket.

A hirdetők ezeket az információkat személyre szabott élmények létrehozására használják, de általában nem tudják pontosan, hogy ki vagy. Csak a digitális nyomvonalat figyelik, magát az identitást nem, és így úgy érezheti, hogy megőrizte bizonyos fokú névtelenségét.

De egy közreműködő cikkben Ansh Shukla, Sharad Goel és Arvind Narayanan társaságában, megmutatjuk, hogy ezek az anonim webböngészési rekordok valójában gyakran a valós személyiségekhez köthetők.

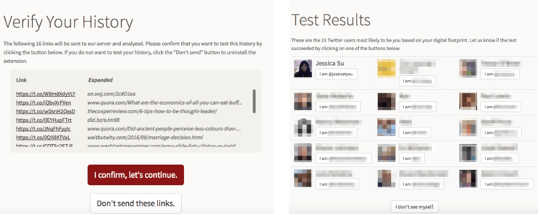

Megközelítésünk tesztelésére építettünk egy weboldal ahol az emberek felajánlhatják böngészési előzményeiket a tanulmány céljaira. Ezután megpróbáltuk megnézni, hogy csak nyilvánosan elérhető adatok felhasználásával kapcsolhatjuk -e vissza történeteiket Twitter -profiljukhoz. Az emberek 81 százaléka, akiket megpróbáltunk deanonimizálni, helyesen azonosították a legjobb jelöltként a keresési eredményekben, és 15 százalékuk a legjobb XNUMX jelölt között volt.

Képernyőképek a deanonimizáló webhelyről.

Képernyőképek a deanonimizáló webhelyről.

Tudomásunk szerint ez az eddigi legnagyobb kiterjedésű demonstráció a deanonimizálásról, mivel a lehetséges felhasználókat választja ki a lehetséges Twitter-felhasználók százmilliói közül. Ezenkívül módszerünk csak azt követeli meg, hogy egy személy rákattintson a közösségi média hírcsatornáiban megjelenő linkekre, és ne tegyen közzé semmilyen tartalmat - így még azok az emberek is veszélyeztetettek a támadással szemben, akik óvatosak az interneten megosztottakkal.

Hogyan működik?

Magas szinten megközelítésünk egyszerű megfigyelésen alapul. Mindenkinek van egy nagyon megkülönböztető közösségi hálózata, amely családot és barátokat tartalmaz az iskolából, a munkából és az élet különböző szakaszaiból. Ennek következtében a Facebook- és Twitter -hírcsatornáiban található linkek nagyon megkülönböztetőek. Ezekre a linkekre kattintva árulkodó jel marad a böngészési előzményekben.

Ha megnéztük az egyén által meglátogatott weboldalak halmazát, hasonló közösségi médiatáblázatokat tudtunk kiválasztani, és listát kaptunk azokról a jelöltekről, akik valószínűleg generálták ezt a böngészési előzményt. Ily módon egy személy valós személyazonosságát hozzá tudjuk kötni a meglátogatott linkek szinte teljes készletéhez, beleértve azokat a linkeket, amelyeket soha nem tettek közzé semmilyen közösségi média oldalon.

E stratégia végrehajtása két kulcsfontosságú kihívással jár. Az első elméleti: Hogyan számszerűsíthető, hogy egy adott közösségi média hírcsatorna mennyire hasonlít egy adott webböngészési előzményhez? Az egyik egyszerű módszer a böngészési előzményekben szereplő linkek töredékének mérése, amely szintén megjelenik a hírcsatornában. Ez a gyakorlatban meglehetősen jól működik, de túlbecsüli a nagy hírcsatornák hasonlóságát, mivel ezek egyszerűen több linket tartalmaznak. Ehelyett alternatív megközelítést alkalmazunk. Feltesszük a böngészési viselkedés stilizált, valószínűségi modelljét, majd kiszámítjuk annak valószínűségét, hogy egy felhasználó a közösségi média hírcsatornával generálta a megfigyelt böngészési előzményeket. Ezután kiválasztjuk a legvalószínűbb közösségi média hírcsatornát.

A második kihívás a leginkább hasonló feedek azonosítása valós időben. Itt a Twitterhez fordulunk, mivel a Twitter -hírcsatornák (a Facebook -szal ellentétben) nagyrészt nyilvánosak. Annak ellenére, hogy a hírcsatornák nyilvánosak, nem tudunk egyszerűen létrehozni a Twitter helyi másolatát, amely ellen futtathatjuk lekérdezéseinket. Ehelyett egy sor technikát alkalmazunk a keresési tér drámai csökkentésére. Ezután egyesítjük a gyorsítótárazási technikákat az igény szerinti hálózati feltérképezésekkel, hogy elkészítsük a legígéretesebb jelöltek hírcsatornáit. Ezen a csökkentett jelölthalmazon hasonlósági mértékünket alkalmazzuk a végső eredmények eléréséhez. Tekintettel a böngészési előzményekre, ezt az egész folyamatot általában 60 másodperc alatt tudjuk elvégezni.

Módszerünk pontosabb azok számára, akik aktívabban böngésznek a Twitteren. Azon résztvevők kilencven százaléka, akik 100 vagy több linkre kattintottak a Twitteren, megfeleltethetők személyazonosságuknak.

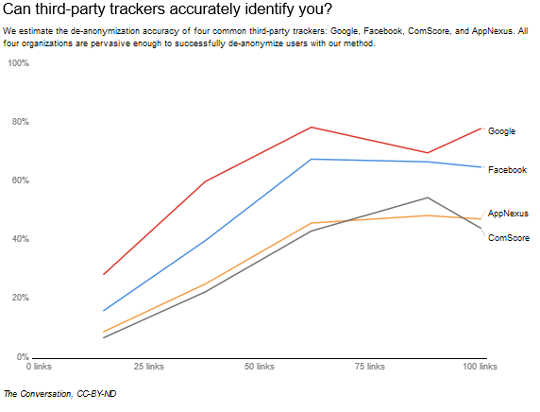

Sok vállalat rendelkezik nyomonkövetési erőforrásokkal ahhoz, hogy ilyen támadást hajtson végre, még a résztvevő beleegyezése nélkül is. Megpróbáltuk minden kísérlet résztvevőjét deanonimizálni, csak a böngészési előzmények azon részeit használva, amelyek láthatók voltak bizonyos nyomkövető cégek számára (mivel a cégek nyomkövetőkkel rendelkeznek ezeken az oldalakon). Megállapítottuk, hogy több vállalat rendelkezett erőforrásokkal a résztvevők pontos azonosításához.

Egyéb deanonimizálási tanulmányok

Egyéb deanonimizálási tanulmányok

Számos más tanulmány nyilvánosan elérhető lábnyomokat használt fel az érzékeny adatok deanonimizálására.

Talán a leghíresebb ilyen jellegű tanulmányt végezte el Latanya sweeney 2002 -ben a Harvard Egyetemen Az amerikaiak 87 százaléka egyedileg azonosítható volt irányítószámuk, nemük és születési dátumuk kombinációja alapján. Ez a három tulajdonság mind a nyilvános választói regisztrációs adatokban (amelyeket 20 dollárért vásárolt), mind a névtelen orvosi adatokban (amelyek széles körben elterjedtek voltak, mert az emberek azt hitték, hogy az adatok névtelenek) megtalálhatók. Ezen adatforrások összekapcsolásával megtalálta Massachusetts kormányzójának orvosi dokumentumait.

A 2006, A Netflix versenyt írt hogy javítsa a film ajánlásainak minőségét. Kiadtak egy anonimizált adathalmazt az emberek filmértékeléseiről, és 1 millió dollárt ajánlottak fel a csapatnak, amely 10 százalékkal javíthatja ajánló algoritmusát. Számítógép -tudósok Arvind Narayanan és a Vitalij Smatikov észrevette, hogy az emberek által nézett filmek nagyon jellegzetesek, és az adathalmazban a legtöbb ember egyedileg azonosítható a filmjeik egy kis részhalmaza alapján. Más szóval, a Netflix filmválasztásai és az IMDB -vélemények alapján a kutatók meg tudták határozni, hogy kik voltak azok a Netflix -felhasználók valójában.

A közösségi média térnyerésével egyre többen osztanak meg olyan információkat, amelyek ártalmatlannak tűnnek, de valójában sok személyes információt tárnak fel. Egy tanulmány, amelyet vezetett Michal Kosinski A Cambridge -i Egyetemen a Facebook szereti megjósolni az embereket szexuális irányultság, politikai nézetek és személyiségjegyek.

Egy másik csapat, élén Gilbert Wondracek a bécsi Műszaki Egyetemen egy „deanonimizáló gépet” épített, amely kitalálta, hogy az Xing közösségi hálózat melyik csoporthoz tartozik, és felhasználta annak megállapítására, hogy kik ők - mivel a csoportok, amelyekhez tartoznak, gyakran elegendőek az egyedi azonosításhoz Ön.

Amit megtehetsz

Ezeknek a támadásoknak a legtöbbje ellen nehéz védekezni, hacsak nem hagyja abba az internet használatát vagy a közéletben való részvételt.

Még akkor is, ha abbahagyja az internet használatát, a vállalatok továbbra is gyűjthetnek adatokat Önről. Ha több barátja feltölti telefonos kapcsolatait a Facebookra, és az Ön telefonszáma szerepel az összes névjegyzékében, akkor a Facebook előrejelzéseket tehet Önről, még akkor is, ha nem használja a szolgáltatásukat.

A legjobb módszer a miénkhez hasonló deanonimizáló algoritmusok elleni védekezésre, ha korlátozza azon személyek körét, akik hozzáférnek az Ön névtelen böngészési adataihoz. A böngészőbővítmények, mint a Ghostery blokkolja a harmadik féltől származó nyomkövetőket. Ez azt jelenti, hogy annak ellenére, hogy az a cég, amelynek webhelyét meglátogatja, tudja, hogy Ön meglátogatja őket, a hirdetést megjelenítő hirdetőcégek nem tudják összegyűjteni az Ön böngészési adatait és összesíteni azokat több webhelyen.

Ha Ön webmester, akkor megvédheti a felhasználókat azzal, hogy lehetővé teszi számukra, hogy böngészhessenek webhelyén HTTPS. A HTTP használatával történő böngészés lehetővé teszi a támadók számára, hogy a hálózati forgalom szippantásával lekérjék a böngészési előzményeket, és így végre tudják hajtani ezt a támadást. Sok webhely már átváltott a HTTPS protokollra; amikor megismételtük a deanonimizálási kísérletünket a hálózati forgalom szippantója szemszögéből, csak a résztvevők 31 százaléka volt deanonimizálható.

Azonban nagyon keveset tehet annak érdekében, hogy megvédje magát általában a deanonimizációs támadásokkal szemben, és talán a legjobb megoldás az elvárások kiigazítása. Ebben a digitális korban semmi sem privát.

A szerzőről

Jessica Su, Ph.D. Stanford diákja, Stanford Egyetem

Ezt a cikket eredetileg közzétették A beszélgetés. Olvassa el a eredeti cikk.

Kapcsolódó könyvek

at InnerSelf Market és Amazon