Köszönjük látogatását InnerSelf.com, hol vannak 20,000 + életet megváltoztató cikkek, amelyek "Új attitűdöket és új lehetőségeket" hirdetnek. Minden cikk le van fordítva 30+ nyelv. Feliratkozás a hetente megjelenő InnerSelf Magazine-hoz és Marie T Russell Daily Inspiration című könyvéhez. InnerSelf Magazine 1985 óta jelent meg.

Az internethez kapcsolt eszközök, például a webkamerák, a jéghegy csúcsa, amikor a tárgyak internetéről van szó. DAVID BURILLO / Flickr, CC BY-SA

Az internethez kapcsolt eszközök, például a webkamerák, a jéghegy csúcsa, amikor a tárgyak internetéről van szó. DAVID BURILLO / Flickr, CC BY-SA

A tartomány és szám Az internethez kapcsolódó „dolgok” valóban megdöbbentőek, beleértve a biztonsági kamerákat, sütőket, riasztórendszereket, babaőrzőket és autókat. Mindannyian online állapotban vannak, így távolról figyelhetők és irányíthatók az interneten keresztül.

A tárgyak internete (Tárgyak internete) Az eszközök jellemzően érzékelőket, kapcsolókat és naplózási lehetőségeket tartalmaznak, amelyek adatokat gyűjtenek és továbbítanak az interneten keresztül.

Egyes eszközöket felügyeletre lehet használni, az internet segítségével valós idejű állapotfrissítéseket biztosítva. Az olyan eszközök, mint a légkondicionálók vagy az ajtózárak lehetővé teszik az interakciót és a távvezérlést.

A legtöbb ember korlátozottan érti az IoT -eszközök biztonsági és adatvédelmi vonatkozásait. Azok a gyártók, akik először piacra kerülnek, jutalmat kapnak az olcsó eszközök és új funkciók kifejlesztéséért, kevés figyelmet fordítva a biztonságra vagy a magánéletre.

Minden IoT -eszköz középpontjában a beágyazott firmware. Ez az operációs rendszer biztosítja az eszköz vezérlését és funkcióit.

Korábbi kutatásaink a internetes eszköz firmware bizonyította, hogy még a szélessávú útválasztók legnagyobb gyártói is gyakran használtak bizonytalan és sérülékeny firmware -összetevőket.

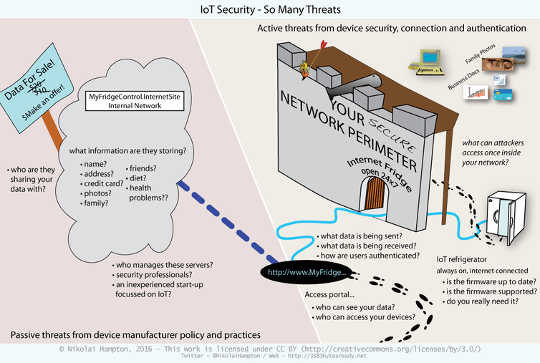

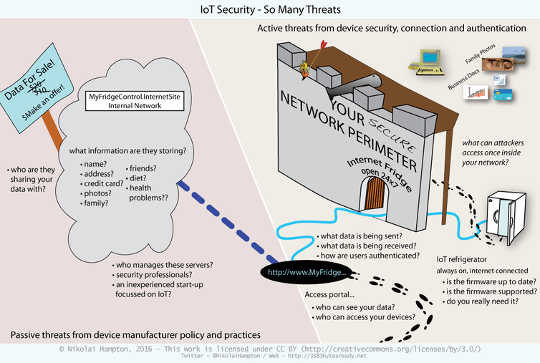

Az IoT -kockázatokat fokozza a magasan kapcsolódó és hozzáférhető jellegük. Tehát amellett, hogy a szélessávú útválasztókhoz hasonló gondoktól szenvednek, az IoT -eszközöket védeni kell a szélesebb körű aktív és a passzív fenyegetések.

Aktív IoT fenyegetések

A rosszul védett intelligens eszközök komoly veszélyt jelentenek a hálózat biztonságára, legyen az akár otthon, akár a munkahelyen. Mivel az IoT -eszközök gyakran csatlakoznak a hálózathoz, ott találhatók, ahol hozzáférhetnek és felügyelhetnek más hálózati berendezéseket.

Ez a kapcsolat lehetővé teheti a támadók számára, hogy veszélyeztetett IoT -eszközt használjanak a hálózati biztonsági beállítások megkerülésére, és támadásokat indítsanak más hálózati berendezések ellen, mintha „belülről” történnének.

Sok hálózathoz csatlakoztatott eszköz alapértelmezett jelszót használ, és korlátozott biztonsági vezérléssel rendelkezik, így bárki, aki talál egy nem biztonságos eszközt az interneten, hozzáférhet hozzá. A közelmúltban a biztonsági kutatóknak még sikerült is feltörni egy autót, amely a könnyen hozzáférhető (és kiszámítható) járműazonosító számokra (VIN -k) támaszkodott, mint egyetlen biztonság.

A hackerek évtizedek óta kihasználják a nem biztonságos alapértelmezett konfigurációkat. Tíz évvel ezelőtt, amikor az internethez csatlakozó (IP) biztonsági kamerák általánossá váltak, a támadók a Google segítségével keresték a kamera kezelőfelületén található kulcsszavakat.

A hackerek évtizedek óta kihasználják a nem biztonságos alapértelmezett konfigurációkat. Tíz évvel ezelőtt, amikor az internethez csatlakozó (IP) biztonsági kamerák általánossá váltak, a támadók a Google segítségével keresték a kamera kezelőfelületén található kulcsszavakat.

Sajnos az eszközök biztonsága nem sokat javult tíz év alatt. Vannak olyan keresőmotorok, amelyek lehetővé teszik az emberek számára, hogy könnyen megtalálják (és esetleg kihasználják) az internethez csatlakoztatott eszközök széles skáláját.

Sok IoT -eszköz már könnyen veszélybe kerül.

Passzív fenyegetések

Az aktív fenyegetésekkel ellentétben a passzív fenyegetések abból fakadnak, hogy a gyártók privát felhasználói adatokat gyűjtenek és tárolnak. Mivel az IoT -eszközök pusztán megdicsőített hálózati érzékelők, feldolgozásuk és elemzésük a gyártó szervereire támaszkodik.

Így a végfelhasználók szabadon megoszthatnak mindent a hitelinformációktól az intim személyes adatokig. Előfordulhat, hogy az IoT -eszközei többet tudnak személyes életéről, mint Ön.

Az olyan eszközök, mint a Fitbit, még adatokat is gyűjthetnek az értékeléshez biztosítási igények.

Mivel a gyártók ennyi adatot gyűjtenek, mindannyiunknak meg kell értenünk a hosszú távú kockázatokat és fenyegetéseket. A harmadik felek határozatlan idejű adattárolása jelentős aggodalomra ad okot. Az adatgyűjtéssel kapcsolatos problémák mértéke csak most derül ki.

A hálózati szervereken tárolt, privát felhasználói adatok is vonzó célpontot jelentenek a kiberbűnözők számára. Ha egyetlen gyártó eszközeit veszélyezteti, a hacker egyetlen támadás során több millió ember adataihoz férhet hozzá.

Mit lehet tenni?

Sajnos a gyártók kegyelmében vagyunk. A történelem azt mutatja, hogy érdekeik nem mindig igazodnak a miénkhez. Feladatuk, hogy a lehető legolcsóbban és leggyorsabban új és izgalmas berendezéseket juttassanak piacra.

Az IoT -eszközök gyakran nem rendelkeznek átláthatósággal. A legtöbb eszköz csak a gyártó saját szoftverével használható. Azonban kevés információ áll rendelkezésre arról, hogy milyen adatokat gyűjtenek, vagy hogyan tárolják és védik őket.

De ha rendelkeznie kell a legújabb modulokkal, új és fényes funkciókkal, először tegyen néhány házi feladatot:

-

Kérdezd meg magadtól, hogy az előnyök meghaladják -e az adatvédelmi és biztonsági kockázatokat.

-

Tudja meg, ki gyártja a készüléket. Jól ismertek és jó támogatást nyújtanak?

-

Van-e könnyen érthető adatvédelmi nyilatkozatuk? És hogyan használják vagy védik az adatait?

-

Ahol lehetséges, keressen olyan eszközt, amelynek nyitott platformja van, és amely nem zárja be csak egy szolgáltatást. Az adatok feltöltése az Ön által választott szerverre rugalmasságot biztosít.

-

Ha már vásárolt IoT -eszközt, akkor keressen rá a Google -ban a „[készülék neve] biztonságos?” Kifejezésre. hogy megtudja, mit tapasztaltak már a biztonsági kutatók és felhasználók.

Mindannyiunknak meg kell értenünk a megosztott adatok természetét. Bár az IoT -eszközök előnyöket ígérnek, kockázatokat jelentenek a magánéletünk és biztonságunk tekintetében.

Az internethez kapcsolt eszközök, például a webkamerák, a jéghegy csúcsa, amikor a tárgyak internetéről van szó. DAVID BURILLO / Flickr, CC BY-SA

Az internethez kapcsolt eszközök, például a webkamerák, a jéghegy csúcsa, amikor a tárgyak internetéről van szó. DAVID BURILLO / Flickr, CC BY-SA

A hackerek évtizedek óta kihasználják a nem biztonságos alapértelmezett konfigurációkat. Tíz évvel ezelőtt, amikor az internethez csatlakozó (IP) biztonsági kamerák általánossá váltak, a támadók a Google segítségével keresték a kamera kezelőfelületén található kulcsszavakat.

A hackerek évtizedek óta kihasználják a nem biztonságos alapértelmezett konfigurációkat. Tíz évvel ezelőtt, amikor az internethez csatlakozó (IP) biztonsági kamerák általánossá váltak, a támadók a Google segítségével keresték a kamera kezelőfelületén található kulcsszavakat.